-

日拦截1153万次攻击!百度云防护硬刚CC攻击,为网站筑起钢铁防线

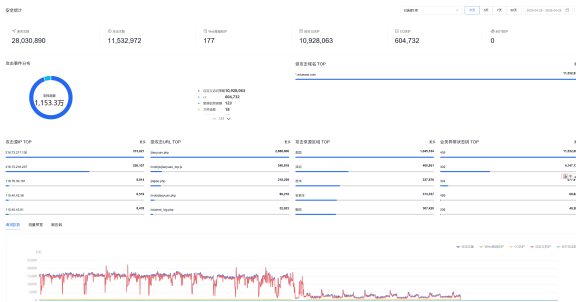

在一个看似平静的24小时内,一个教育类网站遭遇了毁灭性的CC攻击风暴:总请求数高达2803万次,其中恶意攻击占比超过41%,峰值时段单小时攻击量突破120万次。攻击来源遍布全球(美国占比最高),攻击路径覆盖PHP、JS、日志文件等多个入口。但百度云防护硬生生扛住了这波攻势——累计拦截攻击1153万次,其中自定义策略拦截近1093万次,CC防护单独拦截60万次,源站0故障,业务零中断。 一、 攻击数…- 0

- 0

- 18

-

别让一个分号绕过你的防线:jshERP 路径遍历漏洞详解(CVE-2025-60801)

jshERP(华夏ERP)在国内拥有庞大的用户量。这次爆出的 CVE-2025-60801 漏洞非常狡黠:攻击者无需破解密码,甚至不用知道你的后台地址,仅仅在 URL 里加几个连续的分号..;1=1,就能像开挂一样绕过登录限制,直接窃取数据库里的所有核心秘密。 一、 漏洞速览:80ms 绕过防线,核心数据一览无余 漏洞名称:jshERP 系统存在路径穿越导致的权限绕过漏洞 CVE 编号:CVE-2…- 0

- 0

- 14

-

百度云防护 WAF 规则库再升级:4 月新增 30+ 规则,覆盖 Confluence、OFBiz、ThinkPHP 等 20 余个高危漏洞

2026 年 4 月下旬,百度云防护 Web 应用防火墙(WAF)内置规则库迎来大规模更新,新增及优化 30 余条安全规则(规则 ID 4208–4232),重点覆盖 Atlassian Confluence、Apache OFBiz、ThinkPHP、F5 BIG‑IP、Cisco IOS XE、Ivanti、CyberPanel 等流行系统的远程代码执行、权限绕过、命令注入、SSRF 等漏洞类…- 0

- 0

- 11

-

Xinference 供应链投毒风险通告:2.6.0-2.6.2 版本被植入恶意代码,可窃取云凭证与密钥

2026年4月23日,腾讯云安全中心监测到 AI 模型部署工具 Xinference 的 PyPI 包(版本 2.6.0、2.6.1、2.6.2)存在供应链投毒风险。攻击者通过入侵合法贡献者账户,在初始化文件中植入了多层混淆的恶意载荷,可窃取云服务凭证、API 密钥、SSH 密钥、加密货币钱包及数据库连接串等敏感信息,并回传至远程 C2 服务器。使用受影响版本的用户系统应视为已被入侵。 一、 风险…- 0

- 0

- 16

-

火狐 Firefox 150 借助 AI 模型发现 271 个漏洞,开源安全面临挑战

本周发布的火狐 Firefox 浏览器 150 稳定版中,Mozilla 借助 Anthropic 的 Mythos Preview AI 模型,成功发现并修复了 271 个漏洞。这标志着 AI 在软件安全测试领域已从辅助工具升级为核心武器。然而,Mozilla 首席技术官同时警告:开源软件生态可能因此面临新的安全鸿沟。 一、 AI 漏洞检测成果:从 22 到 271 的飞跃 版本AI 模型检出漏…- 0

- 0

- 3

-

FreeMarker 模板注入漏洞(规则ID 4194):原理剖析与百度云防护实战

FreeMarker 是 Java 生态中使用最广泛的模板引擎之一,也是服务器端模板注入(SSTI)的重灾区。攻击者一旦在邮件模板、配置项或用户输入中注入恶意表达式,就可以在服务器上执行任意命令,窃取数据、植入后门甚至完全控制主机。百度云防护内置规则 Code_exec.freemarker_ssti_exec.A(规则ID 4194)通过深度语法解析与危险对象调用检测,在攻击抵达业务系统前精准拦…- 0

- 0

- 0

-

360站长平台新规:未备案网站将被清理,30天缓冲期倒计时

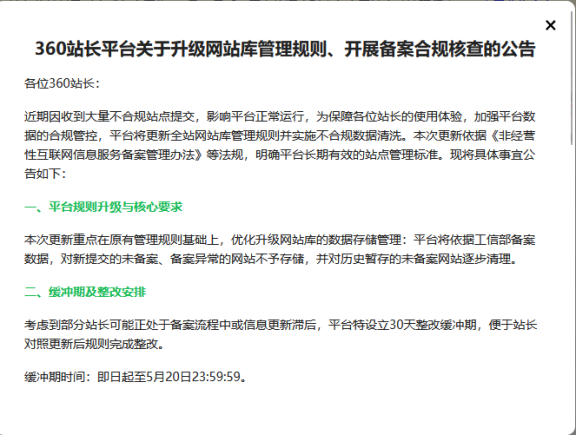

2026年4月,360站长平台发布公告,将升级网站库管理规则,未备案或备案异常的网站将不再被存储,历史暂存站点也将逐步清理。平台给予30天整改缓冲期,截止时间为2026年5月20日23:59:59。本文梳理新规要点、影响范围及站长应对指南。 一、 新规核心内容 1.1 规则升级了什么? 新提交站点:必须已完成工信部ICP备案,且备案状态正常。未备案或备案异常的网站不予存储。 历史存量站点:平台将对…- 0

- 0

- 11

-

阿里云国内短信服务价格上调:最高涨幅7.7%,5月20日起生效

2026年5月20日起,阿里云国内短信服务将进行价格调整,通用套餐包及按量付费均有不同程度上涨。本文整理价格变更详情、原因分析及应对建议,帮助站长和企业提前规划成本。 一、 价格变更概况 生效时间:2026年5月20日调整范围:国内短信按量付费 + 国内短信通用套餐包调整原因:短信安全合规监管加强,综合服务成本显著上涨 二、 通用套餐包价格对比 国内短信通用套餐包按条计费,调整前后对比如下: 套餐…- 0

- 0

- 33

-

Windows三大零日漏洞遭公开利用!Defender反成攻击通道,仅一个获修复

微软本月公开的三枚Windows零日漏洞,已全部被黑客用于实际攻击。其中两枚涉及Microsoft Defender本地权限提升,另一枚可阻断Defender病毒库更新。截至目前,仅BlueHammer获得官方补丁,其余两枚仍无修复方案。 一、 哪三枚漏洞?影响范围多大? 漏洞代号CVE编号状态危害影响系统BlueHammerCVE-2026-33825✅ 已修复(4月14日)本地提…- 0

- 0

- 22

-

欧洲刑警组织重拳出击:向7.5万名DDoS服务购买者发送警告邮件,取缔53个非法域名

一次大规模执法行动,直击网络犯罪的“需求端”。欧洲刑警组织(Europol)本周四宣布,已向75,000名涉嫌购买DDoS攻击服务的犯罪嫌疑人发送警告邮件,要求其立即停止违法行为。此次行动同时关闭了53个相关域名,并逮捕4名核心运营者。 一、 行动背景:打击“DDoS即服务”黑产 DDoS(分布式拒绝服务攻击)长期困扰着网站运营者。攻击者通过海量僵尸网络向目标服务器发送请求,耗尽资源,导致正常用户…- 0

- 0

- 4

-

阿里云DDoS防护再涨价:弹性95从100元涨到150元,攻击峰值却创历史新高

2026年4月15日,阿里云发布公告,宣布将于7月15日起对DDoS防护产品进行价格调整。这并非阿里云近期唯一一次价格调整。就在一个月前的3月6日,阿里云刚刚取消了弹性业务带宽的月95计费模式,强制切换为日95计费。连续两轮价格调整背后,是DDoS攻击形势前所未有的严峻。 一、 涨价详情:到底涨了多少? 根据阿里云官方公告,本次调价主要涉及DDoS高防(中国内地)、DDoS高防(非中国内地)以及D…- 0

- 0

- 47

-

WordPress 爆发大规模供应链攻击:30+ 插件被植入后门,超 2 万网站受威胁

不用写漏洞、不用挖 0day,甚至不需要高超的黑客技巧——只需要花六位数美金买下一家插件公司,就能在数千个网站里种下后门。2026 年 4 月,WordPress 生态曝出近年来最严重的供应链攻击事件:一个名为 Essential Plugin 的开发商被新东家收购后,旗下 30 多款插件陆续被植入后门,超过 2 万个活跃网站受威胁。 一、 攻击复盘:一场教科书级的软件供应链投毒 攻击者做了什么?…- 0

- 0

- 23

-

R星三年内第二次被黑!ShinyHunters勒索不成,扬言公开盗取数据

知名游戏开发商Rockstar Games(R星)再次成为黑客攻击的受害者。距离上次重大泄露事件仅三年,这家《GTA》系列开发商又一次被网络犯罪组织盯上。攻击者声称通过第三方云服务商入侵了R星服务器,并威胁若不支付赎金,将公开窃取的数据。 一、 事件回顾:R星遭遇了什么? 攻击时间:2026年4月12日(上周六)攻击组织:ShinyHunters攻击方式:通过第三方云服务提供商入侵R星服务器窃取内…- 0

- 0

- 90

-

Anthropic每抓取8800次才回馈1次访问:AI公司被指“消耗互联网却极少回报”

当AI聊天机器人直接给出答案时,用户不再点击原始网页。最新数据显示,AI公司正在以惊人的频率抓取网站内容,但为内容来源带来的流量几乎可以忽略不计。 2026年4月13日,据《商业内幕》报道,Cloudflare最新发布的数据揭示了一个关键现实:AI公司正在大规模“消耗”互联网,但回馈却极为有限。Cloudflare为约20%的互联网提供基础设施,其监测的“抓取与引荐比”指标,直观反映了AI公司从网…- 0

- 0

- 19

-

紧急提醒:CPU-Z、HWMonitor官网遭入侵,期间下载的用户请立即查杀!

如果你在4月9日至10日凌晨期间,从CPUID官网下载了CPU-Z或HWMonitor,请立刻检查电脑——这些安装包可能已被植入恶意软件。知名硬件检测工具CPU-Z和HWMonitor的开发商CPUID证实,其官网在4月9日-4月10日遭遇黑客入侵,期间下载的软件安装包被替换为带毒版本。 一、 事件回顾:6小时入侵,官网下载链接被劫持 4月10日凌晨,多名Reddit用户发现,从CPUID官网下载…- 0

- 0

- 43

-

谷歌 Chrome 146 重磅更新:DBSC 功能让 Cookie 盗用成为历史,Windows 用户已可体验

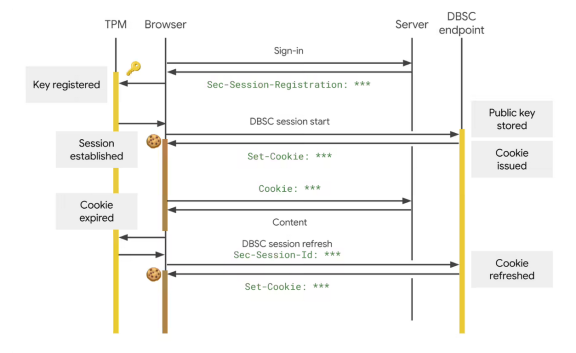

黑客盗走你的 Cookie 后,却无法在其他电脑上使用——这听起来像科幻,但谷歌 Chrome 浏览器 Windows 版 146 更新已经让它成为现实。全新引入的 “设备绑定会话凭据”(DBSC) 功能,将用户的身份验证会话与物理设备深度绑定,从根本上终结 Cookie 窃取攻击。 一、 Cookie 安全困局:为什么传统防护不够? Cookie 是网站用来记住用户状态(登录信息、购物车、偏好设…- 0

- 0

- 21

-

Adobe Acrobat Reader 零日漏洞遭持续利用四个月:打开 PDF 即中招,Adobe 缄默至今

4月10日,安全研究员 Haifei Li 披露,一个影响 Adobe Acrobat Reader 的零日漏洞自去年12月起已遭黑客活跃利用,至今至少持续四个月。用户仅需打开一份 PDF 文件,无需任何额外操作,即可被攻陷。 四个月的沉默 这不是一次"闪电式"的攻击——这是一场持续了至少四个月的隐秘入侵。 安全研究员 Haifei Li 的调查发现,攻击者自2024年12月起…- 0

- 0

- 152

-

供应链投毒攻击集中爆发:Apifox、LiteLLM、Axios 相继中招,开源生态拉响安全警报

4月10日,国家网络安全通报中心发布紧急预警:近期集中爆发多起供应链投毒攻击事件,攻击目标涵盖 API 研发工具 Apifox、Python 开发库 LiteLLM 及 JavaScript HTTP 库 Axios,涉及开源软件仓库和商用工具两大核心供应链场景。 风险蔓延至终端用户 三起事件中最值得关注的,是 Axios 投毒事件的"链式扩散"效应。Axios 作为前端领域使…- 0

- 0

- 0

-

百度云防护Web防护新增「回源标记」处置动作:精细运营的“安全信使”

当WAF检测到恶意请求时,我们通常只能做选择题:要么直接拦截(一刀切),要么仅记录(放行但被动)。但有没有一种方式,能让WAF在发现风险时,不直接做最终裁决,而是将情报“转交”给业务层自行判断?2026年,百度云防护Web防护在处置动作中重磅上线了「回源标记」功能,让WAF从“执行者”变成了“情报员”。 一、 「回源标记」是什么? 在百度云防护WAF的自定义规则中,处置动作新增了一个选项——回源标…- 0

- 0

- 29

-

CUPS爆出“核弹级”0day漏洞:无需密码,远程直接拿root权限!

今天凌晨,科技媒体cyberkendra爆出一条让我后背发凉的消息:Linux打印服务CUPS被曝出两个严重安全漏洞,攻击者无需任何凭证,就能通过网络远程执行代码,并且直接提权到root——完全控制你的服务器。 更可怕的是,截至2026年4月5日,官方还没有发布修复补丁。也就是说,你现在用的绝大多数Linux服务器(包括Ubuntu、CentOS、Debian等),只要开启了CUPS服务,都可能处…- 0

- 0

- 27

-

20年老牌网站360doc宣布5月1日关停:AI时代,中小网站正在沦为“AI的养料”

运营20年、服务超8000万用户、收藏11亿篇文章——360doc个人图书馆,这个互联网“古董级”平台,即将在2026年5月1日彻底关闭服务器。创始人蔡智在告别信中写道:“我可以把她交出去,但我不能把你们一起交出去。”一句话道尽了无奈。然而,比关停更让人心寒的是,这并非个例。在AI搜索、AI爬虫的疯狂抓取下,无数中小网站正面临同样的困境:流量归零,内容却成了AI免费训练的“养料”。 一、 事件回顾…- 0

- 0

- 50

-

欧盟委员会AWS账号遭黑客入侵,350GB机密数据泄露!云安全再敲警钟

欧盟委员会——这个全球最重要的政治机构之一,其AWS云账号竟被黑客轻松攻破,导致超过350GB的机密文件、邮件服务器数据、合同信息全部外泄。更讽刺的是,黑客组织ShinyHunters还在暗网上公开了90GB数据样本“验明正身”。这起事件再次证明:云上的安全,绝不能全交给云厂商。 一、 事件回顾:欧盟官网成黑客“战利品” 4月2日消息,欧盟委员会(European Commission)于3月24…- 0

- 0

- 0

-

思科内部开发环境遭供应链攻击攻破!黑客窃取300+代码库,波及美国政府及金融机构

一场始于开源漏洞扫描器的供应链攻击,最终撕开了全球网络安全巨头思科的内部防线。黑客利用Trivy项目中窃取的凭证,成功植入恶意GitHub Action插件,盗取AWS密钥、克隆超300个代码库,其中包括思科AI助手等核心产品源码,受害者名单甚至涵盖美国政府和大型银行。这场“连锁反应”式的攻击,给所有企业敲响了警钟。 一、 事件回顾:从开源漏洞到思科内网 4月1日,科技媒体BleepingComp…- 0

- 0

- 27

-

9.2分高危漏洞!技嘉控制中心曝严重缺陷,黑客可远程接管你的电脑

一个9.2分(CVSS 4.0)的高危漏洞,正潜伏在数百万台技嘉电脑的“控制中心”软件中。攻击者只需利用该漏洞,就能远程篡改系统文件、提升权限、甚至彻底瘫痪你的设备。技嘉官方已紧急发布修复版本,请所有用户立即升级! 一、 事件回顾:控制中心成“后门” 4月1日,技嘉发布安全公告,披露了一个编号为CVE-2026-4415的高危漏洞,影响其“技嘉控制中心”(GIGABYTE Control Cent…- 0

- 0

- 16